Sonntag, 29. April 2007

Ihr Fingerabdruck wurde am Tatort gefunden

Sonntag, 29. April 2007

Sicher haben auch Sie die Debatte um die Speicherung der Fingerabdrücke aller Bundesbürger mitbekommen.

Ist ja auch ne tolle Sache nicht wahr?

Wenn irgend ein Straftäter etwas böse macht so wäre die Polizei, einmal davon ausgehend, dass ein Fingerabdruck gefunden wurde, in der Lage diese gespeicherten Daten mit Hilfe von Computern in Windeseile zu befragen und den Täter zu finden.

Aber was, wenn ich mir Ihren Fingerabdruck einfach mal leihe?

Wie, Sie meinen das geht nicht?

Der Chaos Computer Club hat dazu ein ein sehr interessantes Video veröffentlicht.

Die Vorgehensweise ist wie folgt:

1.Der Person, dem Sie den Fingerabdruck kopieren wollen ein Bier ausgeben (zur Not tut es auch ein anderes Getränk)

2.etwas Sekundenkleber in einen kleinen Plastikdeckel tun

3.den Deckel über den Fingerabdruck halten

4.Den Fingerabdruck mit einer Digitalkamera fotografieren

5.Am Computer bearbeiten, damit die Konturen gut herauskommen

6.Ausdrucken

7.ein wenig Holzleim darüber und gut glatstreichen

8.nach dem Aushärten ist der gefälschte Fingerabdruck fertig und kann auf dem eigenen Finger fixiert werden

Mit dieser Methode kann jemand wunderbar Straftaten begehen und Sie dafür gerade stehen lassen.

Aber Ihr Fingerabdruck war ja auch am Tatort --- wer fragt da schon nach?

wer es nicht glaubt sieht sich das hier an

Ist ja auch ne tolle Sache nicht wahr?

Wenn irgend ein Straftäter etwas böse macht so wäre die Polizei, einmal davon ausgehend, dass ein Fingerabdruck gefunden wurde, in der Lage diese gespeicherten Daten mit Hilfe von Computern in Windeseile zu befragen und den Täter zu finden.

Aber was, wenn ich mir Ihren Fingerabdruck einfach mal leihe?

Wie, Sie meinen das geht nicht?

Der Chaos Computer Club hat dazu ein ein sehr interessantes Video veröffentlicht.

Die Vorgehensweise ist wie folgt:

1.Der Person, dem Sie den Fingerabdruck kopieren wollen ein Bier ausgeben (zur Not tut es auch ein anderes Getränk)

2.etwas Sekundenkleber in einen kleinen Plastikdeckel tun

3.den Deckel über den Fingerabdruck halten

4.Den Fingerabdruck mit einer Digitalkamera fotografieren

5.Am Computer bearbeiten, damit die Konturen gut herauskommen

6.Ausdrucken

7.ein wenig Holzleim darüber und gut glatstreichen

8.nach dem Aushärten ist der gefälschte Fingerabdruck fertig und kann auf dem eigenen Finger fixiert werden

Mit dieser Methode kann jemand wunderbar Straftaten begehen und Sie dafür gerade stehen lassen.

Aber Ihr Fingerabdruck war ja auch am Tatort --- wer fragt da schon nach?

wer es nicht glaubt sieht sich das hier an

Permalink (0 Kommentare) Kommentieren

Donnerstag, 26. April 2007

Schutz vor Milliarden Euro teurer Überwachung durch billigste Technik Teil 2

Donnerstag, 26. April 2007

Wie ich bereits im ersten Teil beschrieben haben ist eine Verschlüsselung und Maskierung von Informationen kein Hexenwerk.

Doch wie sieht die Realisierung in der technischen Lösung aus?

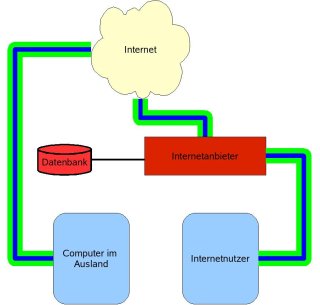

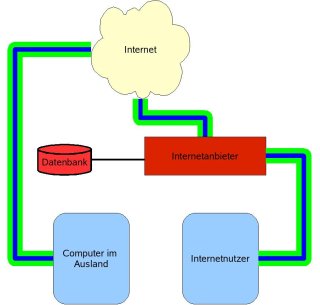

Um den Lösungsansatz besser zu verdeutlichen soll folgende Zeichnung helfen:

Man sieht hier zunächst einmal den Internetnutzer, welcher eine ganz normale Verbindung (im Bild symbolisiert durch die grünen Verbindungslinien) zu einem Internetanbieter aufbaut.

Diese Verbindung kann abgehört werden und die Verbindungsdaten also die Informationen darüber, welche Internetseiten wann aufgerufen wurden, müssen Zukünftig von allen Internetanbietern (so genannte Internet Service Provider) für 6 Monate gespeichert werden.

Man kann aber ohne große technische Probleme durch diese Verbindung eine weitere Verbindung aufbauen durch die dann die Daten, welche den eigentlichen Internetverkehr übermitteln aufbauen (im Bild symbolisiert durch die blaue Verbindungslinie).

Eine solche Verbindung wird zu einem Anderen Computer irgendwo im Internet aufgebaut und kann verschlüsselt werden.

Unser Internetanbieter speichert fortan nur noch die Kommunikation zwischen uns und dem Computer, welcher für uns alles andere zur Verfügung stellt.

Mit dieser einfachen Maßnahme hat man eine Machenschaft, welche Wirtschaft und Staat 500 Mio. EUR (Quelle: Arbeitskreis Vorratsdatenspeicherung) kostet ausgehebelt und gleich noch einen große Schritt getan auch der Onlineüberwachung zu begegnen.

Keiner wird Computer überwachen können, welche im Ausland stehen und zum Maskieren der Internetverbindung genutzt werden.

Glauben Sie wirklich Terroristen kennen diese Möglichkeiten nicht?

Glauben Sie wirklich unsere Volksvertreter oder Ihre Berater wüssten nicht, wie einfach ihre Maßnahmen ausgehebelt werden können?

Ich frage mich daher:

Wer ist das eigentliche Ziel dieser Generalverdächtigung?

Die Terroristen können es nicht sein, die wissen um die technischen Mittel.

Doch wie sieht die Realisierung in der technischen Lösung aus?

Um den Lösungsansatz besser zu verdeutlichen soll folgende Zeichnung helfen:

Man sieht hier zunächst einmal den Internetnutzer, welcher eine ganz normale Verbindung (im Bild symbolisiert durch die grünen Verbindungslinien) zu einem Internetanbieter aufbaut.

Diese Verbindung kann abgehört werden und die Verbindungsdaten also die Informationen darüber, welche Internetseiten wann aufgerufen wurden, müssen Zukünftig von allen Internetanbietern (so genannte Internet Service Provider) für 6 Monate gespeichert werden.

Man kann aber ohne große technische Probleme durch diese Verbindung eine weitere Verbindung aufbauen durch die dann die Daten, welche den eigentlichen Internetverkehr übermitteln aufbauen (im Bild symbolisiert durch die blaue Verbindungslinie).

Eine solche Verbindung wird zu einem Anderen Computer irgendwo im Internet aufgebaut und kann verschlüsselt werden.

Unser Internetanbieter speichert fortan nur noch die Kommunikation zwischen uns und dem Computer, welcher für uns alles andere zur Verfügung stellt.

Mit dieser einfachen Maßnahme hat man eine Machenschaft, welche Wirtschaft und Staat 500 Mio. EUR (Quelle: Arbeitskreis Vorratsdatenspeicherung) kostet ausgehebelt und gleich noch einen große Schritt getan auch der Onlineüberwachung zu begegnen.

Keiner wird Computer überwachen können, welche im Ausland stehen und zum Maskieren der Internetverbindung genutzt werden.

Glauben Sie wirklich Terroristen kennen diese Möglichkeiten nicht?

Glauben Sie wirklich unsere Volksvertreter oder Ihre Berater wüssten nicht, wie einfach ihre Maßnahmen ausgehebelt werden können?

Ich frage mich daher:

Wer ist das eigentliche Ziel dieser Generalverdächtigung?

Die Terroristen können es nicht sein, die wissen um die technischen Mittel.

Permalink (0 Kommentare) Kommentieren

Schutz vor Milliarden Euro teurer Überwachung durch billigste Technik

Donnerstag, 26. April 2007

Die Vorratsdatenspeicherung kommt nun also und das sogar schneller als wir alle dachten.

In diesem kleinen Beitrag möchte ich nur einmal kurz über eine Möglichkeit sprechen, wie man sich gegen diese Bespitzelung wehrt.

Stellen Sie sich vor, Sie möchten eine geheime Information an einen Freund weiter geben und wüssten genau, dass sie kontrolliert werden.

Ganz einfach: sagen Sie Ihrem Freund, er solle Die Nachricht abschreiben und für jeden Buchstaben Ihres Briefes den Buchstaben nehmen, der im Alphabet 13 Stellen später zu finden ist.

Beispiel:

verschlüsselter Text: UNYYB

entschlüsselter Text: HALLO

In diesem Beispiel haben Sie das Wort Hallo Buchstabe für Buchstabe Verschlüsselt indem Sie jedes Zeichen durch Das Zeichen ersetzten, welches 13 Stellen später im Alphabet vorkommt.

Nutzt man diese Technik erneut kommt man wieder auf den Ursprünglichen Text da das Alphabet bekanntlich nur 26 Zeichen kennt.

Für jemanden, der nicht weiß, wie die Nachricht verschlüsselt wurde kommt nur unverständliches Kauderwelsch an so würde der Satz „Hallo Klaus wie geht es dir?“ verschlüsselt folgendermaßen aussehen:

Unyyb Xynhf jvr trug rf qve?

Diese Verschlüsselung nennt man Rot13 und sie stellt eine sehr primitive Verschlüsselung dar welche aber zu Demonstrationszwecken sehr gut geeignet da leicht verständlich ist.

Zwar hat man nun den Inhalt der Nachricht verschlüsselt nicht aber den Versand selber.

Der Schnüffler könnte hier immer noch nachvollziehen mit wem Sie wann Kontakt haben.

Aber auch das stellt kein Problem dar.

Stellen Sie sich vor, Ihre Nachricht beinhaltet in verschlüsselter Form eine Adresse.

An dieser Adresse befindet sich ein Brief, den sie gerne lesen würden aber nicht dürfen.

Überwacht wird nur der Postweg von Ihnen zu Ihrem Freund.

Nichts einfacher als das.

Schreiben und verschlüsseln Sie einen Brief mit dem Inhalt: „Hallo Klaus schicke mir doch bitte den Brief zu, den du an der Musterstraße 7a findest.“

Dieser Text sieht mit rot13 verschlüsselt etwa so aus:

Unyyb Xynhf fpuvpxr zve qbpu ovggr qra Oevrs mh, qra qh na qre Zhfgrefgenßr 7n svaqrfg

Klaus bekommt die Nachricht, entschlüsselt diese, führt Ihre bitte aus und verschlüsselt seiner seits den an der Angegebenen Adresse gefunden Brief und sendet Ihnen diesen.

Wer auch immer ein Interesse daran hat, Ihre Korrespondenz zu überwachen erhält nur unverständliches Kauderwelsch und sieht auch nur die Kommunikation zwischen Ihnen und Klaus

nicht aber den gelesenen Brief von der Musterstraße 7a.

Sollten Ihnen diese Erläuterungen nicht klar sein so bitte ich Sie mir dies per Mail mit zu teilen.

Mir ist es ein grundlegendes Bedürfnis auch technisch weniger versierten Menschen die technischen Möglichkeiten näher zu bringen

zu Teil 2

In diesem kleinen Beitrag möchte ich nur einmal kurz über eine Möglichkeit sprechen, wie man sich gegen diese Bespitzelung wehrt.

Stellen Sie sich vor, Sie möchten eine geheime Information an einen Freund weiter geben und wüssten genau, dass sie kontrolliert werden.

Ganz einfach: sagen Sie Ihrem Freund, er solle Die Nachricht abschreiben und für jeden Buchstaben Ihres Briefes den Buchstaben nehmen, der im Alphabet 13 Stellen später zu finden ist.

Beispiel:

verschlüsselter Text: UNYYB

entschlüsselter Text: HALLO

In diesem Beispiel haben Sie das Wort Hallo Buchstabe für Buchstabe Verschlüsselt indem Sie jedes Zeichen durch Das Zeichen ersetzten, welches 13 Stellen später im Alphabet vorkommt.

Nutzt man diese Technik erneut kommt man wieder auf den Ursprünglichen Text da das Alphabet bekanntlich nur 26 Zeichen kennt.

Für jemanden, der nicht weiß, wie die Nachricht verschlüsselt wurde kommt nur unverständliches Kauderwelsch an so würde der Satz „Hallo Klaus wie geht es dir?“ verschlüsselt folgendermaßen aussehen:

Unyyb Xynhf jvr trug rf qve?

Diese Verschlüsselung nennt man Rot13 und sie stellt eine sehr primitive Verschlüsselung dar welche aber zu Demonstrationszwecken sehr gut geeignet da leicht verständlich ist.

Zwar hat man nun den Inhalt der Nachricht verschlüsselt nicht aber den Versand selber.

Der Schnüffler könnte hier immer noch nachvollziehen mit wem Sie wann Kontakt haben.

Aber auch das stellt kein Problem dar.

Stellen Sie sich vor, Ihre Nachricht beinhaltet in verschlüsselter Form eine Adresse.

An dieser Adresse befindet sich ein Brief, den sie gerne lesen würden aber nicht dürfen.

Überwacht wird nur der Postweg von Ihnen zu Ihrem Freund.

Nichts einfacher als das.

Schreiben und verschlüsseln Sie einen Brief mit dem Inhalt: „Hallo Klaus schicke mir doch bitte den Brief zu, den du an der Musterstraße 7a findest.“

Dieser Text sieht mit rot13 verschlüsselt etwa so aus:

Unyyb Xynhf fpuvpxr zve qbpu ovggr qra Oevrs mh, qra qh na qre Zhfgrefgenßr 7n svaqrfg

Klaus bekommt die Nachricht, entschlüsselt diese, führt Ihre bitte aus und verschlüsselt seiner seits den an der Angegebenen Adresse gefunden Brief und sendet Ihnen diesen.

Wer auch immer ein Interesse daran hat, Ihre Korrespondenz zu überwachen erhält nur unverständliches Kauderwelsch und sieht auch nur die Kommunikation zwischen Ihnen und Klaus

nicht aber den gelesenen Brief von der Musterstraße 7a.

Sollten Ihnen diese Erläuterungen nicht klar sein so bitte ich Sie mir dies per Mail mit zu teilen.

Mir ist es ein grundlegendes Bedürfnis auch technisch weniger versierten Menschen die technischen Möglichkeiten näher zu bringen

zu Teil 2

Permalink (0 Kommentare) Kommentieren