Schutz vor Milliarden Euro teurer Überwachung durch billigste Technik Teil 2

Donnerstag, 26. April 2007

Wie ich bereits im ersten Teil beschrieben haben ist eine Verschlüsselung und Maskierung von Informationen kein Hexenwerk.

Doch wie sieht die Realisierung in der technischen Lösung aus?

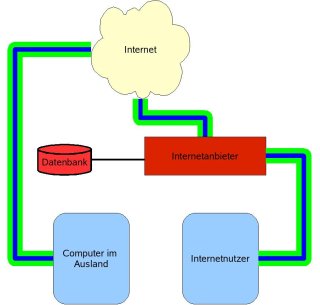

Um den Lösungsansatz besser zu verdeutlichen soll folgende Zeichnung helfen:

Man sieht hier zunächst einmal den Internetnutzer, welcher eine ganz normale Verbindung (im Bild symbolisiert durch die grünen Verbindungslinien) zu einem Internetanbieter aufbaut.

Diese Verbindung kann abgehört werden und die Verbindungsdaten also die Informationen darüber, welche Internetseiten wann aufgerufen wurden, müssen Zukünftig von allen Internetanbietern (so genannte Internet Service Provider) für 6 Monate gespeichert werden.

Man kann aber ohne große technische Probleme durch diese Verbindung eine weitere Verbindung aufbauen durch die dann die Daten, welche den eigentlichen Internetverkehr übermitteln aufbauen (im Bild symbolisiert durch die blaue Verbindungslinie).

Eine solche Verbindung wird zu einem Anderen Computer irgendwo im Internet aufgebaut und kann verschlüsselt werden.

Unser Internetanbieter speichert fortan nur noch die Kommunikation zwischen uns und dem Computer, welcher für uns alles andere zur Verfügung stellt.

Mit dieser einfachen Maßnahme hat man eine Machenschaft, welche Wirtschaft und Staat 500 Mio. EUR (Quelle: Arbeitskreis Vorratsdatenspeicherung) kostet ausgehebelt und gleich noch einen große Schritt getan auch der Onlineüberwachung zu begegnen.

Keiner wird Computer überwachen können, welche im Ausland stehen und zum Maskieren der Internetverbindung genutzt werden.

Glauben Sie wirklich Terroristen kennen diese Möglichkeiten nicht?

Glauben Sie wirklich unsere Volksvertreter oder Ihre Berater wüssten nicht, wie einfach ihre Maßnahmen ausgehebelt werden können?

Ich frage mich daher:

Wer ist das eigentliche Ziel dieser Generalverdächtigung?

Die Terroristen können es nicht sein, die wissen um die technischen Mittel.

Doch wie sieht die Realisierung in der technischen Lösung aus?

Um den Lösungsansatz besser zu verdeutlichen soll folgende Zeichnung helfen:

Man sieht hier zunächst einmal den Internetnutzer, welcher eine ganz normale Verbindung (im Bild symbolisiert durch die grünen Verbindungslinien) zu einem Internetanbieter aufbaut.

Diese Verbindung kann abgehört werden und die Verbindungsdaten also die Informationen darüber, welche Internetseiten wann aufgerufen wurden, müssen Zukünftig von allen Internetanbietern (so genannte Internet Service Provider) für 6 Monate gespeichert werden.

Man kann aber ohne große technische Probleme durch diese Verbindung eine weitere Verbindung aufbauen durch die dann die Daten, welche den eigentlichen Internetverkehr übermitteln aufbauen (im Bild symbolisiert durch die blaue Verbindungslinie).

Eine solche Verbindung wird zu einem Anderen Computer irgendwo im Internet aufgebaut und kann verschlüsselt werden.

Unser Internetanbieter speichert fortan nur noch die Kommunikation zwischen uns und dem Computer, welcher für uns alles andere zur Verfügung stellt.

Mit dieser einfachen Maßnahme hat man eine Machenschaft, welche Wirtschaft und Staat 500 Mio. EUR (Quelle: Arbeitskreis Vorratsdatenspeicherung) kostet ausgehebelt und gleich noch einen große Schritt getan auch der Onlineüberwachung zu begegnen.

Keiner wird Computer überwachen können, welche im Ausland stehen und zum Maskieren der Internetverbindung genutzt werden.

Glauben Sie wirklich Terroristen kennen diese Möglichkeiten nicht?

Glauben Sie wirklich unsere Volksvertreter oder Ihre Berater wüssten nicht, wie einfach ihre Maßnahmen ausgehebelt werden können?

Ich frage mich daher:

Wer ist das eigentliche Ziel dieser Generalverdächtigung?

Die Terroristen können es nicht sein, die wissen um die technischen Mittel.